Os regulamentos geralmente são um tópico controverso. Enquanto alguns argumentam que dificultam a inovação, introduzindo a burocracia excessiva, outros afirmam que a ausência de regras claras pode levar a riscos não quantificados com grandes consequências-de consumidores e organizações a mercados inteiros.

No entanto, há momentos em que os dois lados do debate se alinham – e a cibersegurança é um desses casos.

Mas você pode se perguntar, por que segurança cibernética? O que está acontecendo neste espaço que cria as sinergias necessárias? A resposta é que existem dois drivers principais para isso:

- A crescente frequência e sofisticação dos ataques de ransomware impactaram severamente organizações, causando reputação, financeira e, em alguns casos, danos por infraestrutura humana ou crítica

- Underinvestment em ferramentas de segurança cibernética e habilidades de praticantes

Esses motivos são precisamente onde os regulamentos desempenham um papel crítico: eles pretendem abordar essas lacunas, aplicando bons padrões de segurança, impondo penalidades por não conformidade e exigindo que as organizações alocem recursos para prevenção, detecção e resposta a incidentes.

Felizmente, os órgãos regulatórios já estão atuando. Nos Estados Unidos, por exemplo, a HIPAA garante a proteção dos dados do paciente no setor de saúde, enquanto o PCI DSS governa a segurança dos sistemas de pagamento de cartões no espaço comercial.

De particular importância são dois principais regulamentos que emergem da União Europeia, ambos projetados para melhorar significativamente a resiliência da segurança cibernética e o gerenciamento de riscos em todos os setores:

- Lei de Resiliência Operacional Digital (Dora)

- Diretiva de Segurança de Rede e Informação (NIS2)

No entanto, muitas organizações enfrentam desafios significativos quando se trata de implementar esses mandatos regulatórios. Freqüentemente, o idioma usado nesses regulamentos é de alto nível e carece de orientação prescritiva, dificultando a tradução de requisitos em etapas acionáveis. Além disso, as organizações podem não ter as ferramentas, processos ou infraestrutura certos para implementar e operacionalizar efetivamente esses padrões.

Isso levanta uma questão crítica: como as organizações podem alcançar a conformidade de uma maneira prática e escalável?

NIST Cybersecurity Framework 2.0 para o resgate

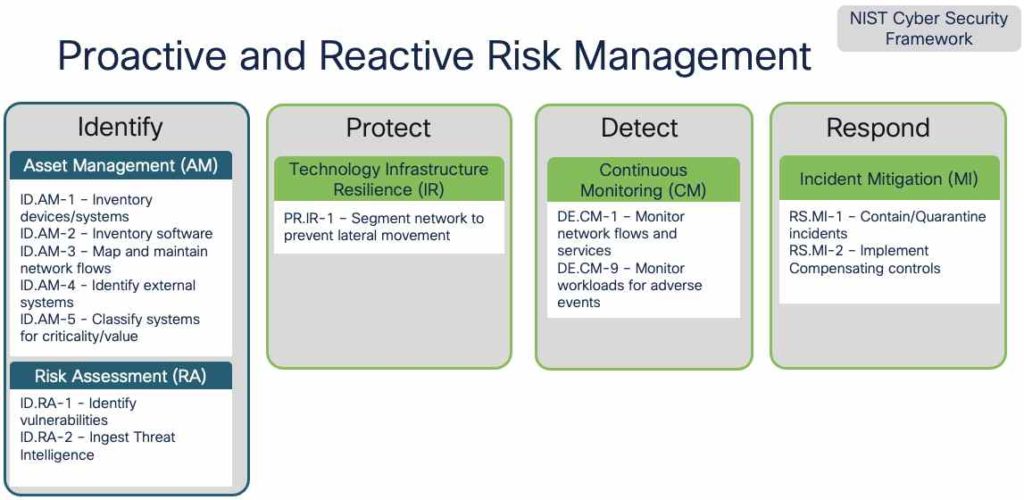

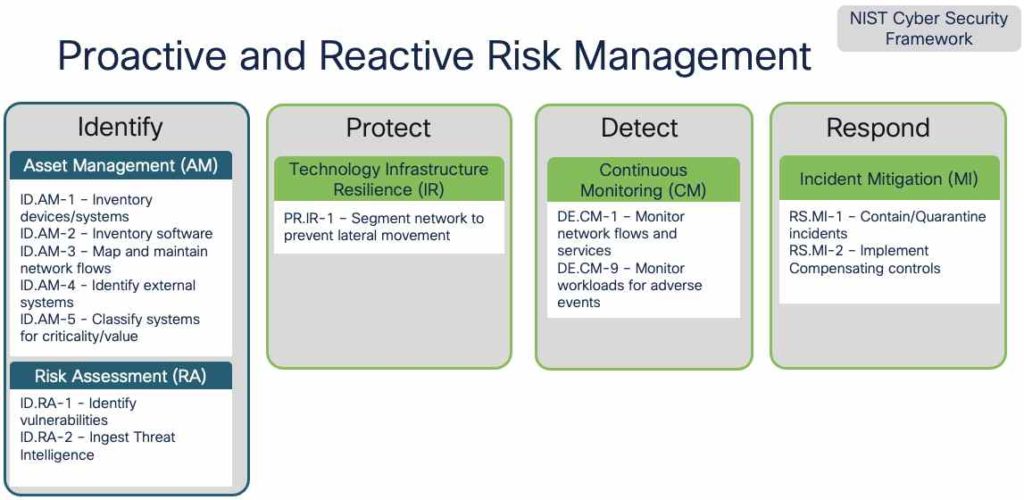

Estrutura de segurança cibernética do NIST 2.0 Oferece orientações valiosas para organizações que desejam gerenciar e mitigar riscos de segurança cibernética. Embora não prescreva soluções específicas, ele fornece uma estrutura sólida para traduzir objetivos de negócios de alto nível em requisitos técnicos acionáveis.

Aqui é onde você pode aproveitar qualquer ferramenta de segurança cibernética usando o NIST CyberSecurity Framework 2.0 para implementar esses requisitos técnicos, dado que a ferramenta possui as capacidades e funcionalidades necessárias para atendê -las.

Digite a carga de trabalho segura da Cisco.

A Cisco Secure Workload é uma solução de segurança holística projetada para fornecer visibilidade e proteção à carga de trabalho de aplicativos aprofundados em ambientes locais e multicloud. A carga de trabalho segura se concentra em três casos principais de uso:

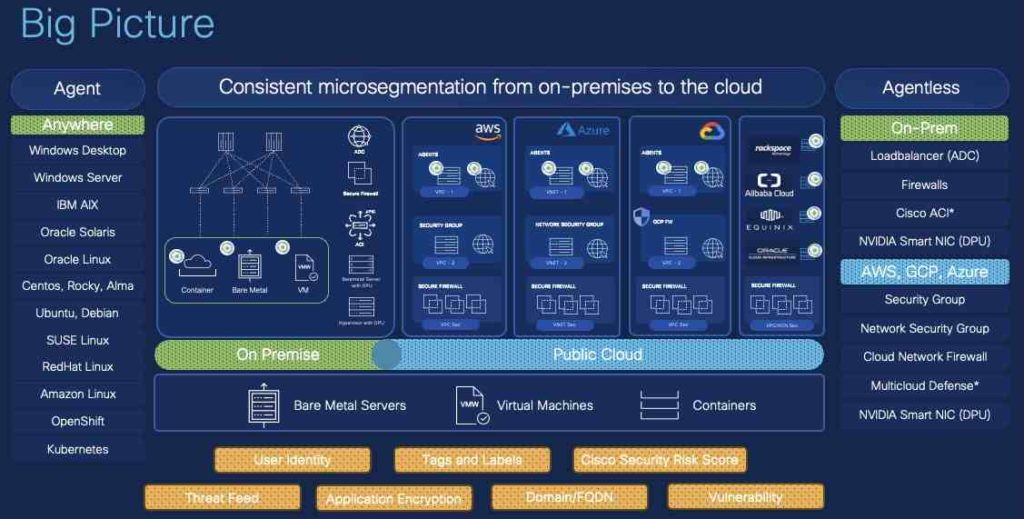

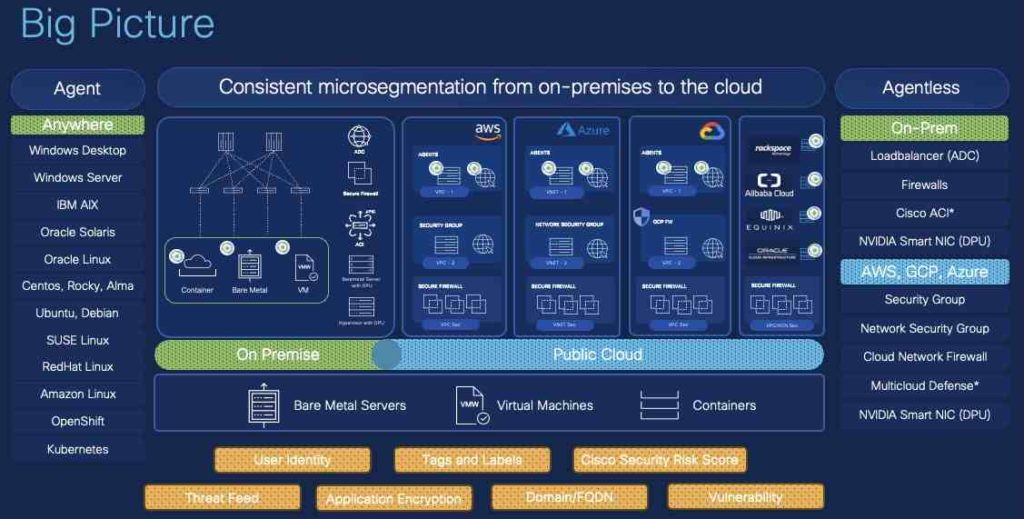

- Microssegmentação de confiança zero: Usando abordagens de agente e sem agente, a carga de trabalho segura pode descobrir cargas de trabalho com base em rótulos, descobrir e sugerir automaticamente políticas de segmentação com base nos fluxos de tráfego, validar e testar a política sem qualquer impacto operacional e aplicar a política dinâmica em vários pontos de aplicação, como os firewalls baseados em host, o processo de processamento de dados (DPUs), os contratos de execução.

- Detecção e proteção de vulnerabilidade: Utilizando um agente, a carga de trabalho segura fornece visibilidade do tempo de execução da carga de trabalho do aplicativo, permitindo a detecção de pacotes vulneráveis e imagens de contêineres vulneráveis. Em seguida, aproveita essas informações usando vulnerabilidade (vulnerabilidades e exposições comuns (CVE) de atributos com cargas de trabalho em quarentena ou executando patches virtuais via firewall seguro.

- Detecção e proteção comportamentais: Monitora de carga de trabalho segura para alterações no comportamento e uma árvore de processos detalhada e de processo de processo. Ele detecta comportamento anômalo usando miter att & ck ou com regras forenses personalizadas. Ao alavancar a rápida contenção de ameaças seguras do firewall, a proteção das cargas de trabalho de agente e de agente pode ser alcançada.

Como você pode ver, a carga de trabalho segura oferece a amplitude e a profundidade dos recursos necessários para servir como uma ferramenta central de segurança cibernética. Mas a questão principal permanece: como podemos efetivamente correlacionar e mapear esses recursos para requisitos técnicos específicos?

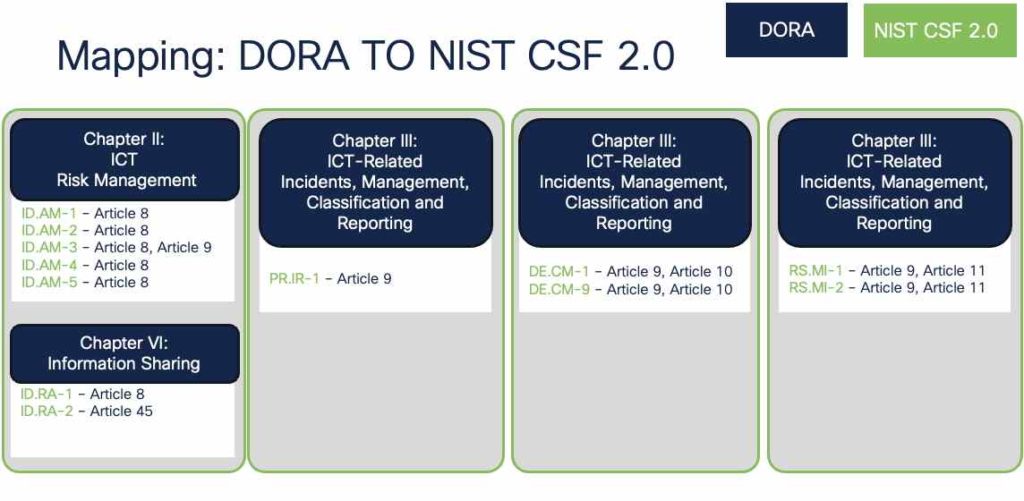

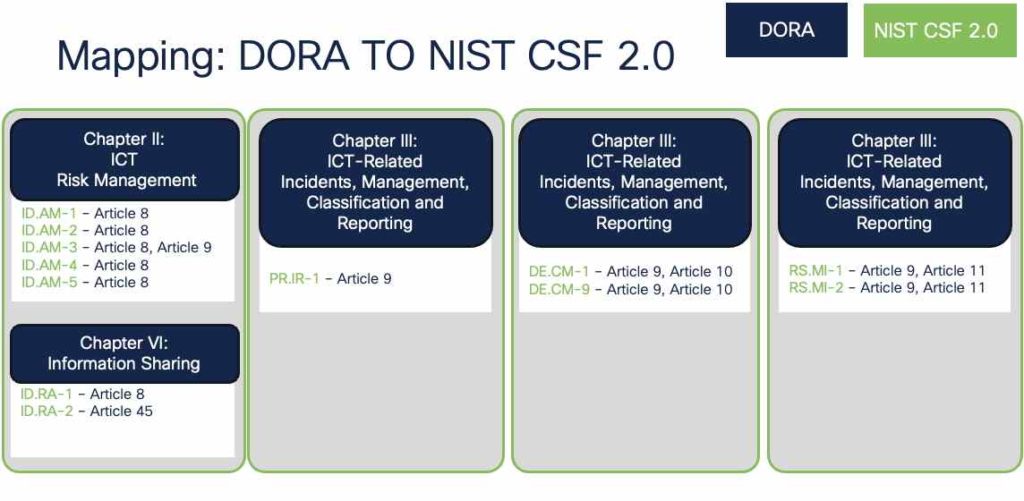

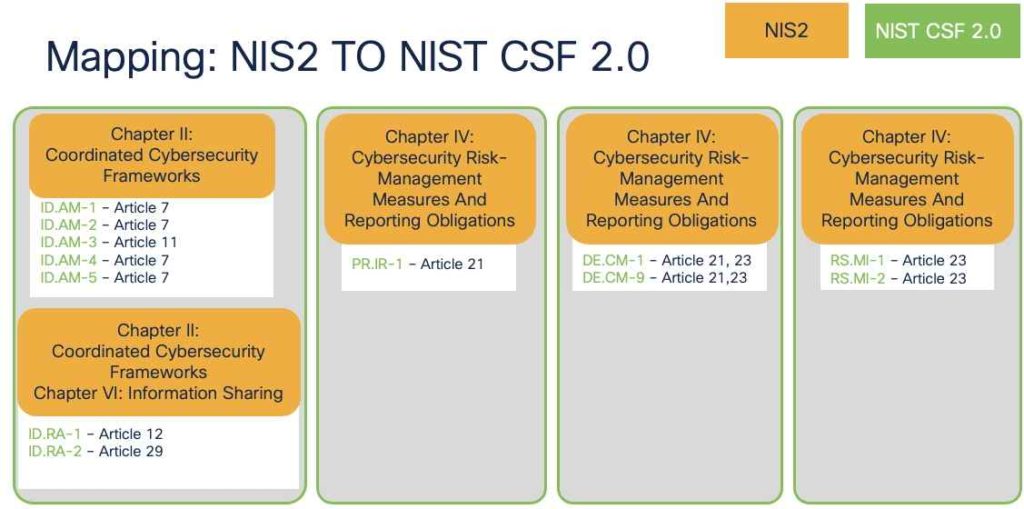

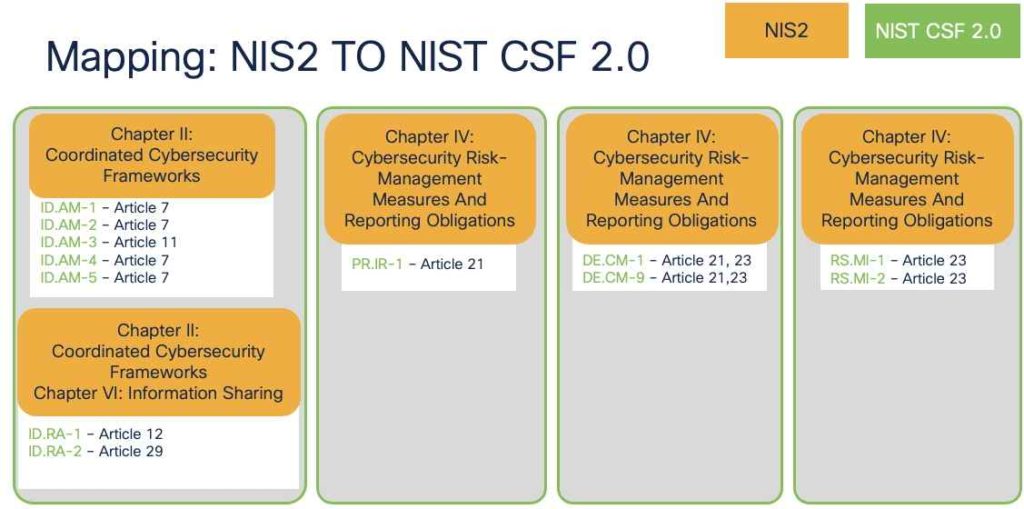

Mapping Dora e NIS2 para NIST Cybersecurity Framework 2.0

Os requisitos de DORA e NIS2 geralmente são de alto nível, exigindo que as equipes de TI e as equipes do NetSEC os interpretassem e traduzam-as em controles técnicos acionáveis para implementação.

Para otimizar esse processo, as organizações podem aproveitar o NIST CyberSecurity Framework 2.0 como uma referência fundamental. Ao mapear suas orientações para garantir recursos de carga de trabalho, podemos efetivamente traduzir esses mesmos requisitos em implementações práticas e orientadas por ferramentas alinhadas com os mandatos DORA e NIS2.

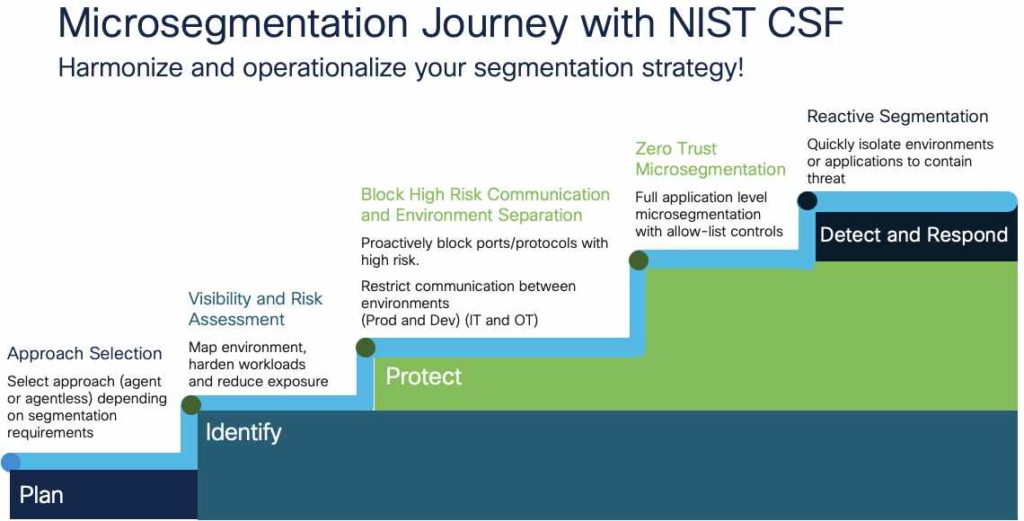

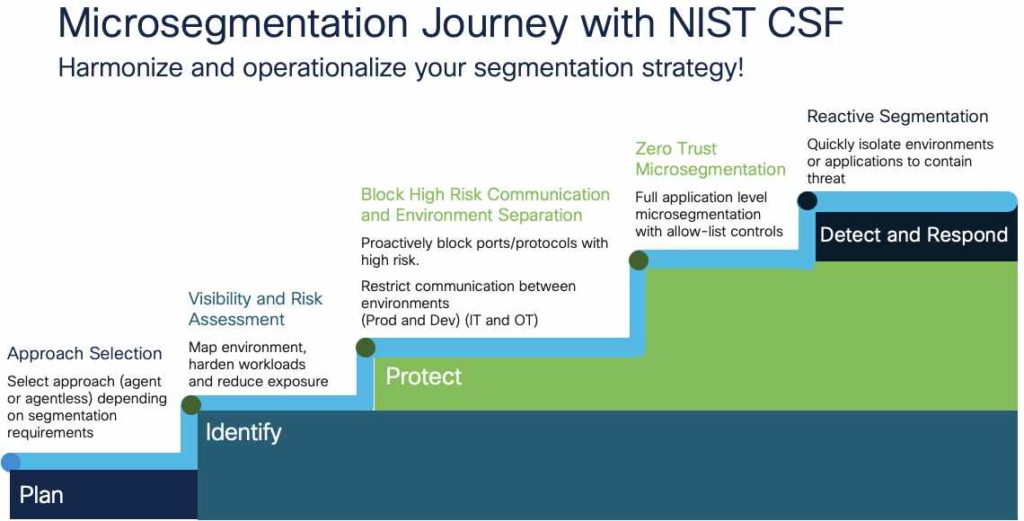

A jornada de microssegmentação com a estrutura de segurança cibernética do NIST 2.0 e a carga de trabalho segura

A microssegmentação redefine a segurança da rede tradicional, mudando o perímetro para o ativo individual. Ele cria microcroráculos em ambientes de várias nuvens, isolando e protegendo cada carga de trabalho de forma independente.

Essa abordagem se tornou uma base prática para implementar arquiteturas Zero Trust, pois permite a aplicação do acesso menos privilegiado no nível da rede.

No entanto, a operacionalização da microssegmentação continua sendo um desafio significativo. Requer uma estreita colaboração em várias equipes – segurança, networking, operações e conformidade – que podem criar complexidade e atrito. Para um mergulho mais profundo nesses desafios e como você pode superá -los, recomendo ler a postagem do blog “Guia do líder de negócios para um projeto de microssegmentação bem -sucedidoPelo meu colega Brijeshkumar Shah.

É aqui que a carga de trabalho segura da Cisco se torna o conjunto de ferramentas que pode permitir que as organizações implementem com êxito a microssegmentação, além de apoiar os esforços de conformidade. Ao promover a colaboração entre as equipes e a integração com os processos existentes, a carga de trabalho segura ajuda a tornar zero confiança alcançável e escalável.

Navegando conformidade com a abordagem e ferramentas corretas

Os mandatos regulatórios e de conformidade podem ser complexos e desafiadores para navegar. No entanto, com a abordagem correta – translatando os requisitos de negócios em controles técnicos acionáveis - e o conjunto de ferramentas correto para implementá -los, o caminho para alcançar a conformidade se torna muito mais gerenciável. Para ver como a carga de trabalho segura da Cisco pode apoiar sua jornada de conformidade, confira minha sessão ao vivo da Ciscoonde mostro demos ao vivo e exemplos práticos de como essa solução pode ser aplicada para atender de maneira eficaz requisitos regulamentares.

Quer aprender mais? Confira o Cisco Secure Workload Página do produto.

Adoraríamos ouvir o que você pensa! Faça uma pergunta e mantenha -se conectado à segurança da Cisco nas mídias sociais.

Cisco Security Social Media

Compartilhar: